一、什么是勒索病毒

勒索病毒是利用垃圾邮件、非法网站、恶意软件、系统漏洞传播的计算机病毒,对主机内所有文档进行加密,并威胁用户必需按要求提交赎金才能解密文档.在2017年WannaCry席卷全球后,2018年勒索病毒依然猖獗,GlobeImposter、Crysis、Gandcrab已经成为2018年最流行的勒索病毒。

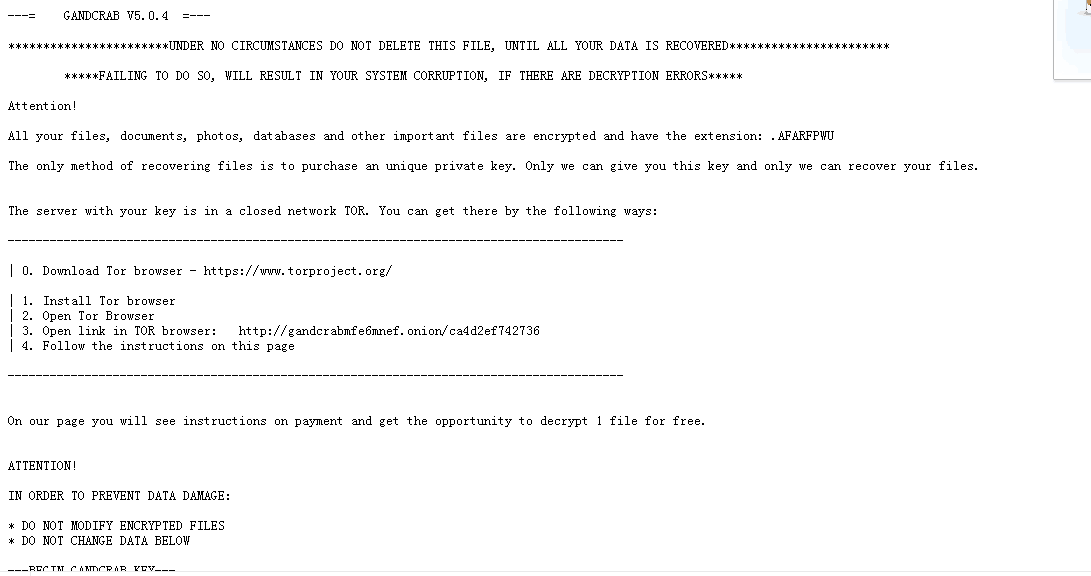

GandCrab勒索病毒从2018年1月被首次发现之后,仅仅半年的时候,就连续出现了V1.0,V2.0,V2.1,V3.0,V4.0,V5.0等变种,非常活跃,目前此勒索病毒无法解密。该勒索病毒主要通过RDP(远程桌面协议)爆破、邮件、漏洞、垃圾网站挂马等方式进行传播,其自身不具备感染传播能力,不会主动对局域网的其他设备发起攻击,会加密局域网共享目录文件夹下的文件。可感染操作系统:Windows、Linux

Gandcrab将对计算机实施一系列的恶意破坏行为,包括结束安全软件进程、修改注册表、增加自启动项,爆破远程桌面服务和文件共享密码,试图进行网络传播,加密用户文档、并修改文件名后缀为.GDCB、.GRAB、.KRAB或5-10位随机字母,留下勒索信息文件GDCB-DECRYPT.txt、KRAB-DECRYPT.txt、[5-10随机字母]-DECRYPT.html\txt等,用户会发现计算机不能正常使用,所有重要文件打不开,即使按勒索信息提示的途径缴纳一定的赎金也未必能解密被加密过的文件。

二、个人主机防范须知

养成良好的安全习惯

1)安装杀毒和安全防护软件,不随意退出安全软件或关闭防护功能,对安全软件提示的各类风险行为不要轻易放行;定期进行全盘杀毒。

免费安全软件有(选其中一个即可):

腾讯安全管家:https://guanjia.qq.com/

360安全卫士和杀毒:https://www.360.cn/

正版windows10用户启用系统自带杀毒程序defender

2)开启系统自动更新功能或使用安全软件的第三方打补丁功能对系统进行漏洞管理,第一时间给操作系统和IE、Flash等常用软件打好补丁,定期更新病毒库,以免病毒利用漏洞自动入侵电脑。

3)密码一定要使用强口令,并且不同账号使用不同密码。

口令至少为8位字符,包含大写字母、小写字母、数字、特殊字符。

避免使用统一的密码,因为统一的密码会导致一台被攻破,多台遭殃。

4)重要文档数据应经常做备份。

保存于本机以外的光盘、移动硬盘、U盘或安全可靠的云盘等空间

5)若长时间离开电脑随手关机。人不在的情况下,不要让电脑长时间保持开机或待机状态

6)尽量不要启用文件共享功能和远程桌面功能

减少危险的上网操作

7)不要浏览来路不明的色情、赌博等不良信息网站,这些网站经常被用于发动挂马、钓鱼攻击。

8)不要轻易打开陌生人发来的邮件附件或邮件正文中的网址链接。

9)不要轻易打开后缀名为js、vbs、wsf、bat等脚本文件和exe、scr等可执行程序,对于陌生人发来的压缩文件包,更应提高警惕,应先扫毒后打开。

10)电脑连接移动存储设备,如U盘、移动硬盘等,应首先使用安全防护软件检测其安全性。

三、实验室公共主机防范须知

用于实验仪器控制或数据收集的公共主机,由于实验人员常用U盘在公共主机上拷贝数据,公共主机可能成为病毒集散地。实验室负责单位务必指定人员负责公共主机安全管理工作。防范目标:防止公共主机成为攻击目标,或病毒传播媒介。可连接互联网的公共主机,参考“个人主机防范须知”。

不联网的公共主机采取以下措施:

1)安装杀毒软件、安全防护软件离线安装包

360安全卫士离线安装包 https://down.360safe.com/setup.exe

360杀毒离线安装包http://sd.360.cn/download_center.html

2)定期做病毒库升级

360离线病毒库下载 http://sd.360.cn/download_center.html

3)重要实验数据及时收集拷走备份

4)连接移动存储设备,如U盘、移动硬盘时,首先使用安全防护软件检测其安全性。

5)启用操作系统的一键还原功能。

在系统安装最完备的状态下,创建系统还原点。若系统被中毒可直接一键还原

参考:https://jingyan.baidu.com/article/215817f798ebf21eda1423eb.html

四、服务器防范须知

服务器负责单位务必指定人员负责服务器安全管理工作

1)windows 系统安装杀毒和安全防护软件

Linux系统启用系统自带防火墙或iptable

2)定期升级操作系统和应用插件,定期开展漏洞扫描,及时修复漏洞

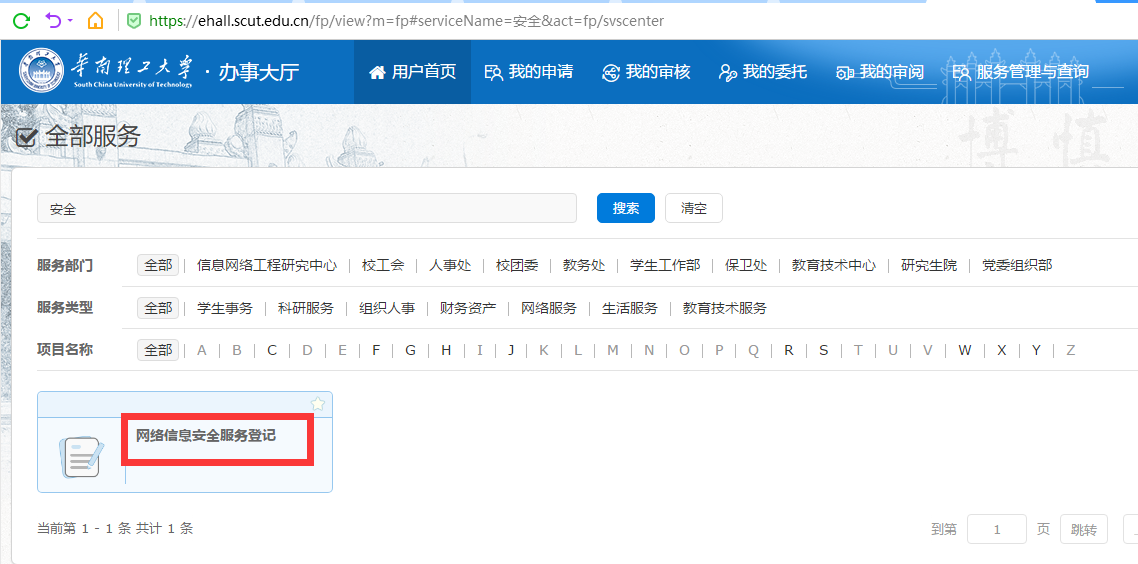

网络中心为校内单位提供免费的web应用和服务器外部扫描服务器,可通过网上办事大厅进行服务登记。

3)使用高强度管理口令

4)关闭不必要的端口,如: 445、135、139等,远程管理端口3389、22只针对可信的IP段开放;

5)重要数据定期备份

6)开启关键日志收集功能,为安全事件的追溯提供基础

五、文件共享服务器防范须知

校内部分实验室为便于科研数据管理,开设文件共享服务器。文件共享服务器是勒索病毒感染的高危目标。

服务器负责单位务必指定人员负责文件共享服务器安全管理工作

1)windows 系统安装杀毒和安全防护软件

Linux系统启用系统自带防火墙或iptable

2)限制用户IP段

3)不用使用windows自带的“共享文件”功能

windows自带的“共享文件”功能,用户账号密码直接保存在操作系统。用户主机一旦感染病毒,病毒可通过该功能直接感染服务器。

4)采用FTP或其他专业文件共享管理软件,强制使用高强度管理口令和用户口令

5)要求用户不要使用“记住口令”功能

6)要求用户上传文件前对文件进行病毒扫描

7)重要文档数据定期做异机备份

六、中毒自救方法

勒索病毒发作时,对文件进行加密需要一定的过程和时间,会造成电脑闪屏或者运行速度变慢。用户若怀疑电脑处在病毒发作过程或发现电脑中毒了,按以下操作:

1)立即关机、断开网络。再开机后按键盘的F8,进入 “高级启动选项” 界面,选择“安全模式”

2)进入“安全模式”后,启动杀毒软件查杀病毒。通知同办公室其他人员断开网络开启病毒查杀,拨打网络中心应急电话87110228上报

3)完成病毒查杀后,备份未被病毒加密的文件

发现得及时这个方法可以挽回部分文件

4)对硬盘进行格式化,并重装系统