各二级单位:

近期,广东省网络安全应急响应中心发布了《关于防范VMware ESXi服务器网络安全风险隐患的预警通报》。VMware ESXi是美国威睿公司推出的一款虚拟机管理软件,用以创建运行和管理虚拟机和虚拟设备。2021年2月,互联网公开该软件存在高危漏洞,攻击者可以利用该漏洞,向VMware ESXi服务器427端口发送恶意构造的数据包,触发OpenSLP服务堆缓冲区溢出,并执行勒索病毒攻击。近期法国、芬兰、加拿大、美国、意大利等多个国家的数千台VMware ESXi服务器,遭到利用上述漏洞的勒索病毒攻击。

漏洞名称:VMware ESXi OpenSLP 堆溢出漏洞

漏洞编号:CNVD-2021-12321、CVE-2021-21974

影响范围:

VMware ESXi70U1c-17325551 7.0版本

VMware ESXi670-202102401-SG 6.7版本

VMware ESXi650-202102101-SG 6.5版本

危害等级:高

官方已经针对漏洞发布了版本更新(详见修复参考方法)。请各单位自查是否使用了受影响版本的VMware ESXi,尽快升级到官方最新版本并做好服务器安全访问机制,以防遭受黑客攻击。同时,建议各单位定期对信息系统开展自查,加强安全监测,及时更新系统和修补漏洞,并对重要的数据、文件进行定期备份。

修复参考方法:

一、获取VMware官方已发布的漏洞修复补丁,升级系统版本,详见:https://www.vmware.com/security/advisories/VMSA-2021-0002.html

二、采用临时防护措施,停止并禁用 SLP服务,具体操作参考如下:

1.通过VMware ESXi管理页面开启 SSH服务,开启服务路径:主机-服务-启用安全shell (SSH),使用SSH会话登录到ESXI主机。

2.命令vmware -vl查看版本号,对照漏洞影响范围确认VMware ESXi是否存在漏,若验证的版本存在漏洞,则需要关闭OpenSLP服务(对应端口为427)。

3.查看SLP服务状态

(若输出 slpd is running,表示该服务正常运行中)

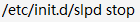

4.停止SLP服务

5.禁用SLP服务

esxcli network firewall ruleset set -r CIMSLP -e 0

使上述更新在重启系统仍生效

chkconfig slpd off

6.查看SLP服务是否禁用成功,若输出slp off,则表明禁用成功

chkconfig --list | grep slpd

咨询服务电话:87114020

信息网络工程研究中心(信息化办公室)

2023年3月1日